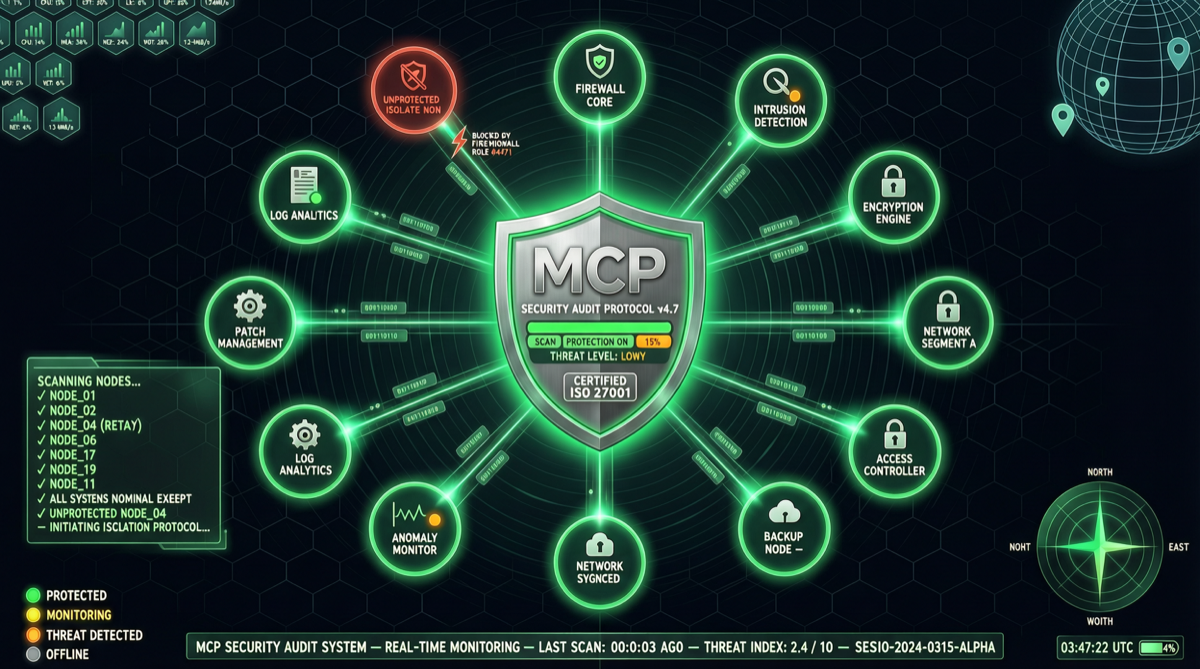

当每个 AI Agent 都在连接外部 MCP Server 时,一个被严重忽视的风险正在浮现:你如何确保接入的 MCP Server 是安全的?

Mception 回答了这个问题——它是一个专门审计 MCP Server 安全性的开源工具,不需要 API Key,开箱即用。

MCP 生态的安全隐患

MCP(Model Context Protocol)正在成为 AI Agent 连接外部工具的标准协议。但这也意味着:

- 任意第三方 MCP Server 都可能成为攻击入口

- Agent 对 MCP Server 的返回数据天然信任(类似用户对搜索引擎结果的信任)

- 缺乏标准化的安全审计机制

Mception 的开发者识别出了 MCP 生态中的四大核心威胁:

| 威胁类型 | 描述 | 影响 |

|---|---|---|

| 工具投毒(Tool Poisoning) | 恶意 MCP Server 返回被篡改的工具响应 | Agent 做出错误决策 |

| Rug Pull | 看似合法的 MCP Server 在获得信任后改变行为 | 长期潜伏的安全风险 |

| 远程代码执行(RCE) | MCP Server 诱导 Agent 执行恶意代码 | 直接的系统权限泄露 |

| 供应链攻击 | 通过 MCP Server 的依赖链注入恶意逻辑 | 难以追踪的深层渗透 |

Mception 的核心能力

46 条安全规则

Mception 内置了 46 条安全检查规则,覆盖上述四大威胁类别。这些规则不是简单的静态扫描,而是包含了对 MCP Server 行为模式的动态分析。

SARIF 格式输出

- 标准化的安全报告格式,可直接集成到 CI/CD 流水线

- 与 GitHub Security Tab、VS Code 等工具原生兼容

- 支持自动化告警和修复追踪

零配置部署

- 无需 API Key

- 无需注册账号

npx mception <mcp-server-url>即可运行

为什么这很重要

微软刚刚为 Playwright 构建了 MCP Server,OpenClaw 已经拥有 13,700+ Skills(本质上是 MCP 工具),Hermes Agent 正在集成 Computer Use 能力。MCP Server 的数量正在呈指数级增长,但安全审计工具几乎为零。

Mception 填补了这个空白。

与同类方案的对比

| 维度 | Mception | 通用 SAST 工具 | 人工审计 |

|---|---|---|---|

| MCP 专属规则 | 46 条 | 无 | 依赖审计者经验 |

| 部署复杂度 | 零配置 | 高 | 极高 |

| 成本 | 免费 | 付费 | 人力成本高 |

| CI/CD 集成 | SARIF 原生支持 | 视工具而定 | 无法自动化 |

| 检测覆盖 | MCP 四大威胁 | 通用漏洞 | 视审计范围 |

行动建议

- MCP Server 开发者:在发布前使用 Mception 进行自查,46 条规则覆盖了你可能忽略的安全盲点

- AI Agent 平台运营方:将 Mception 集成到 MCP Server 的上架审核流程中,类似 App Store 的安全审查

- 企业安全团队:MCP 安全是 2026 年需要纳入威胁模型的新领域——Agent 的每一个工具调用都应该被视为”不可信输入”

- 安全研究者:Mception 的规则库是开源的,可以贡献新的检测规则

Mception 的出现标志着一个趋势:AI 安全正在从”模型安全”扩展到”Agent 基础设施安全”。当 Agent 开始自主调用外部工具时,工具链的安全性就和模型本身的安全性同等重要。