結論ファースト

CyberSentryは新しくオープンソース化された自律型セキュリティエージェントプロジェクトで、大規模モデルの推論能力と実際のセキュリティツールチェーンを組み合わせたものだ。「AIがペネトレーションテストレポートを生成する」ような見せ物ではなく、実際にセキュリティエンジニアのように働かせる:ターゲットを分析 → ツールを選択 → 実行 → 結果を解釈 → 戦略を調整。

痛点はどこにあるか

従来のセキュリティテストには2つの核心的な問題がある:

- ツールの断片化:Nmap、Nikto、SSLyze、Gobuster……各ツールに固有の構文と出力形式があり、セキュリティエンジニアは手動でそれらを連携させる必要がある

- 経験のハードルが高い:いつNmapを実行すべきか?開放ポートを発見した後、次のステップは何か?これらの判断には豊富な実践経験が必要だ

CyberSentryの設計思想は、LLMを意思決定のハブとして使い、ツールチェーンの実行を自動化ワークフローに連鎖させることにある。

技術アーキテクチャ

| コンポーネント | 説明 |

|---|---|

| 推論エンジン | Llama 3.1 70B(NVIDIA NIM) |

| 推論モード | ReAct(推論 + 行動) |

| 統合ツール | Nmap、ディレクトリファジング、SSLチェッカー、CORS検出、Cookie分析、Headers検査など8種 |

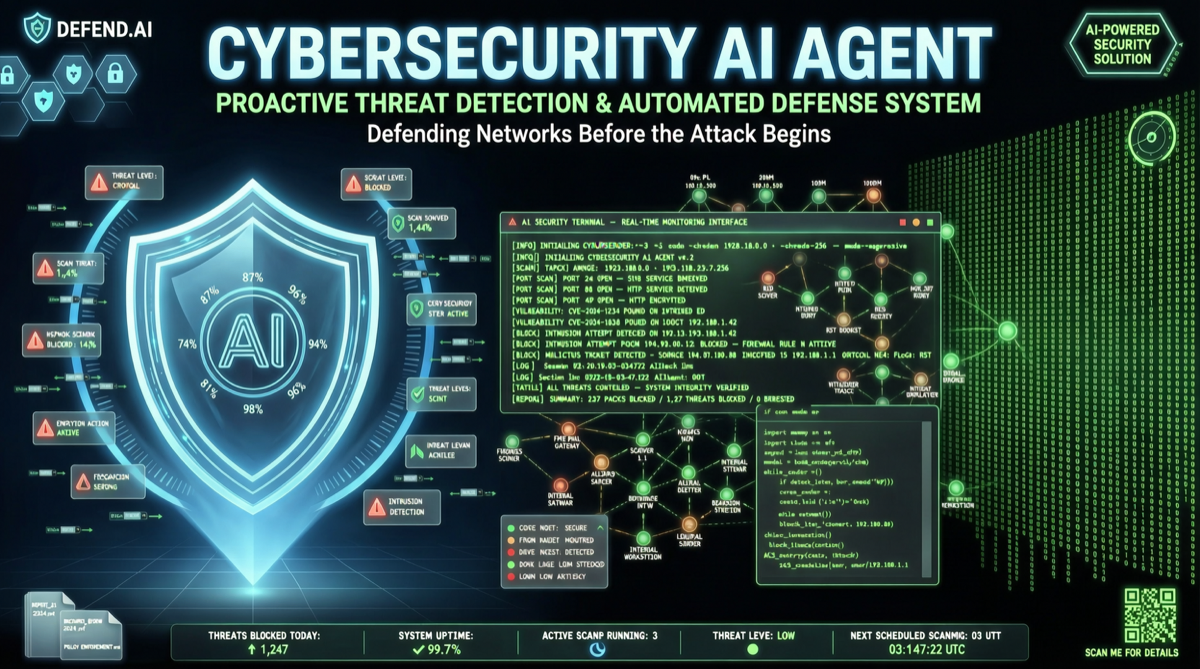

| インターフェース | ハッカースタイルのターミナルTUI |

| ワークフロー | 分析 → ツール選択 → 実行 → 解釈 → 戦略調整 |

ReActモードの動作方法

Thought: ターゲットの443ポートが開放中、まずSSL証明書設定をチェックすべき

Action: ssl_checker --target example.com

Observation: 証明書が30日前に期限切れ、TLS 1.0を使用

Thought: TLS 1.0には既知の脆弱性がある、暗号スイートをさらにテストする必要がある

Action: nmap --script ssl-enum-ciphers -p 443 example.com

...エージェントはプリセットスクリプトを盲目的に実行するのではなく、各ステップの観察結果に基づいて次のアクションを動的に決定する。これは人間のセキュリティ専門家の工作方式とほぼ同じだ。

類似ソリューションとの比較

| ソリューション | ツール統合 | 自律的意思決定 | リアルタイムインタラクション | オープンソース |

|---|---|---|---|---|

| CyberSentry | 8種の実ツール | ✅ ReAct動的決定 | ✅ TUIリアルタイム出力 | ✅ |

| Burp Suite + AIプラグイン | Burpエコシステムに依存 | 部分的(アドバイザリーモード) | ✅ | ❌ |

| 従来のスクリプト連鎖 | 手動作成が必要 | ❌ 固定ワークフロー | 部分的 | スクリプトによる |

| 純粋なLLM提案 | ❌ ツール呼び出しなし | ✅ テキストのみの提案 | ❌ | ❌ |

適用シナリオ

最も適している:

- セキュリティチームの初期資産偵察と脆弱性スキャン

- レッドチーム演習の自動化事前偵察

- 開発者のセキュリティ自己テスト(デプロイ前のSSL、CORS、Headersなどの一般的な設定問題チェック)

推奨されない:

- 深い脆弱性発見が必要な本番環境レベルのペネトレーションテスト

- 法的コンプライアンスを含む正式なセキュリティ評価(AIの意思決定の追跡可能性は依然として議論の余地あり)

リスク警告

⚠️ 許可されたセキュリティテストにのみ使用。CyberSentryの自律実行能力は、人間の監視なしにターゲットに対して大量のプローブを実行できることを意味する。無許可の使用はコンピュータセキュリティ関連法律に違反する可能性がある。

クイックスタート

# リポジトリをクローン

git clone https://github.com/example/cybersentry.git

cd cybersentry

# NVIDIA NIM API Keyを設定

export NIM_API_KEY="your-key-here"

# 起動

python main.py --target example.comプロジェクトは「ハッカースタイル」のターミナルインターフェースを採用しており、実行中にエージェントの推論プロセス、ツール呼び出し、結果分析をリアルタイムで表示する。学習やデモ用途に最適だ。