Выводы в первую очередь

CyberSentry — это новый open-source проект автономного агента кибербезопасности, который объединяет способности рассуждения больших моделей с реальной цепочкой инструментов безопасности. Это не «ИИ генерирует отчёт о пентесте» — он действительно заставляет ИИ работать как инженер по безопасности: анализ цели → выбор инструментов → выполнение → интерпретация результатов → корректировка стратегии.

Где находятся болевые точки

Традиционное тестирование безопасности сталкивается с двумя ключевыми проблемами:

- Фрагментация инструментов: Nmap, Nikto, SSLyze, Gobuster — каждый инструмент имеет свой синтаксис и формат вывода, и инженерам по безопасности нужно вручную связывать их вместе

- Высокий порог опыта: Когда запускать Nmap? Что делать после обнаружения открытого порта? Эти решения требуют обширного практического опыта

Философия дизайна CyberSentry использует LLM как центр принятия решений, связывая выполнение инструментов в автоматизированный рабочий процесс.

Техническая архитектура

| Компонент | Описание |

|---|---|

| Движок инференса | Llama 3.1 70B (NVIDIA NIM) |

| Режим рассуждений | ReAct (Reasoning + Acting) |

| Интегрированные инструменты | Nmap, фаззинг директорий, SSL-чекер, обнаружение CORS, анализ Cookies, проверка Headers и другие — всего 8 |

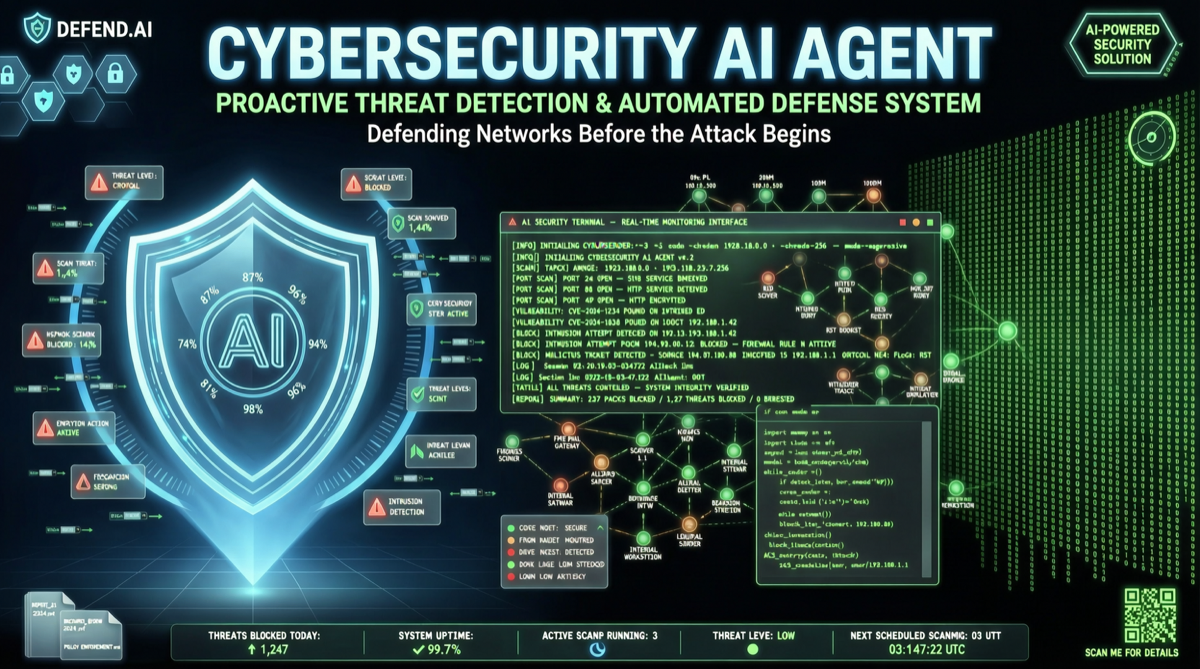

| Интерфейс | Терминальный TUI в хакерском стиле |

| Рабочий процесс | Анализ → выбор инструмента → выполнение → интерпретация → корректировка стратегии |

Как работает режим ReAct

Thought: У цели открыт порт 443, сначала нужно проверить конфигурацию SSL-сертификата

Action: ssl_checker --target example.com

Observation: Сертификат истёк 30 дней назад, используется TLS 1.0

Thought: TLS 1.0 имеет известные уязвимости, нужно дополнительно протестировать наборы шифров

Action: nmap --script ssl-enum-ciphers -p 443 example.com

...Агент не слепо выполняет заранее заданные скрипты — он динамически решает следующее действие на основе наблюдений каждого шага. Это практически идентично тому, как работают человеческие эксперты по безопасности.

Сравнение с аналогичными решениями

| Решение | Интеграция инструментов | Автономное принятие решений | Интерактивность в реальном времени | Open Source |

|---|---|---|---|---|

| CyberSentry | 8 реальных инструментов | ✅ Динамические решения ReAct | ✅ Реальный вывод TUI | ✅ |

| Burp Suite + AI плагин | Зависит от экосистемы Burp | Частично (режим рекомендаций) | ✅ | ❌ |

| Традиционное связывание скриптов | Требует ручного написания | ❌ Фиксированный рабочий процесс | Частично | Зависит от скрипта |

| Чистые LLM-рекомендации | ❌ Без вызова инструментов | ✅ Только текстовые рекомендации | ❌ | ❌ |

Сценарии применения

Наиболее подходит для:

- Первичная разведка активов и сканирование уязвимостей для команд безопасности

- Автоматизированная предварительная разведка для упражнений red team

- Самопроверка безопасности разработчиков (проверка SSL, CORS, Headers и других распространённых проблем конфигурации перед развёртыванием)

Не рекомендуется для:

- Пентест продакшн-уровня, требующий глубокого обнаружения уязвимостей

- Формальные оценки безопасности, связанные с юридическим соответствием (прослеживаемость решений ИИ остаётся спорной)

Предупреждение о рисках

⚠️ Только для авторизованного тестирования безопасности. Автономная способность выполнения CyberSentry означает, что он может проводить обширное зондирование целей без человеческого контроля. Несанкционированное использование может нарушать законы о компьютерной безопасности.

Быстрый старт

# Клонировать репозиторий

git clone https://github.com/example/cybersentry.git

cd cybersentry

# Настроить NVIDIA NIM API Key

export NIM_API_KEY="your-key-here"

# Запустить

python main.py --target example.comПроект использует терминальный интерфейс в «хакерском стиле», который в реальном времени отображает процесс рассуждений агента, вызовы инструментов и анализ результатов во время выполнения — идеально подходит для обучения и демонстрационных целей.