核心结论

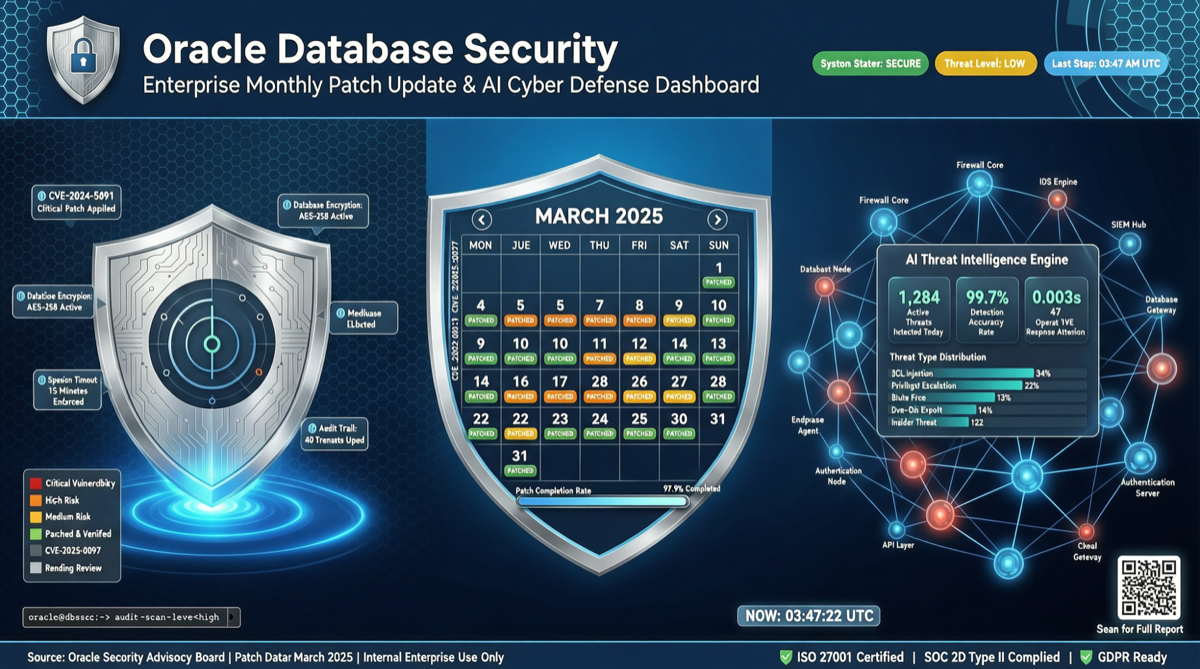

Oracle 正式宣布:从 2026 年 5 月起,关键安全补丁更新(CPU)将从季度发布改为月度发布。这是 Oracle 20 多年来首次打破季度安全补丁的固定节奏。

官方明确指出,这一变化的直接驱动因素是前沿 AI 模型的加速迭代——新型 AI 攻击向量的出现速度已远超传统季度补丁周期所能应对的范围。

变化对比

| 维度 | 旧节奏(季度) | 新节奏(月度) | 影响 |

|---|---|---|---|

| 发布频率 | 每年 4 次 | 每年 12 次 | 运维团队工作量 3 倍增长 |

| 漏洞暴露窗口 | 最长 90 天 | 最长 30 天 | 攻击者利用窗口大幅缩短 |

| 测试周期 | 约 60 天 | 约 20 天 | QA 流程必须自动化 |

| 合规审计 | 季度对齐 | 月度对齐 | 合规团队需调整报告周期 |

为什么是现在

1. AI 驱动的攻击速度

前沿大模型正在被用于自动化漏洞挖掘和攻击代码生成。传统安全研究团队需要数周才能完成的漏洞分析,AI Agent 可能在数小时内完成。季度补丁周期已经无法跟上这个节奏。

2. 企业 AI 部署扩大攻击面

随着企业大规模部署 AI Agent(微软 Agent 365 刚 GA、Anthropic 发布金融行业模板),传统的企业软件系统需要与 AI 系统深度集成。这种集成引入了大量新的 API 端点和数据流,每一个都是潜在的攻击面。

3. Oracle 自身的 AI 战略

Oracle 正在大力推动 AI 基础设施业务(OCI GPU 云服务、AI 数据库功能)。作为 AI 基础设施提供商,其自身软件的安全性直接关系到客户信任。

其他厂商的连锁反应

Oracle 不是唯一一个加速安全更新周期的厂商。趋势正在蔓延:

- Microsoft:Agent 365 GA 时同步发布了一套 Agent 安全治理框架

- Google:参与 CAISI 前置测试计划,主动接受政府安全审查

- AWS:re:Invent 上强调了 AI 工作负载的零信任架构

行动建议

| 角色 | 影响评估 | 建议行动 |

|---|---|---|

| Oracle DBA | 月度补丁意味着更高的运维压力 | 建立自动化测试流水线,减少人工干预 |

| 安全团队 | AI 攻击向量需要新的防御策略 | 部署 AI 辅助的入侵检测系统 |

| CIO/CTO | 安全成本结构性上升 | 将安全预算从”应急响应”转向”持续防御” |

| AI 工程师 | Agent 安全不再是可选项 | 在 Agent 设计阶段纳入安全评估 |